Les malwares

Le concept de programme malveillant peut sembler assez récent. La majorité des utilisateurs d’ordinateurs ont découvert les virus, les vers et les chevaux de Troie suite aux attaques dont ils ont été victimes lors des épidémies de ces dernières années.

Les programmes malveillants ne peuvent être ignorés. Il est primordial de comprendre les menaces qui planent sur l’informatique à l’heure actuelle, cette rubrique donne un aperçu sur les programmes malveillants, les dégâts des malwares en 2017 et comment éviter les malwares.

Qu’est ce qu’un malware

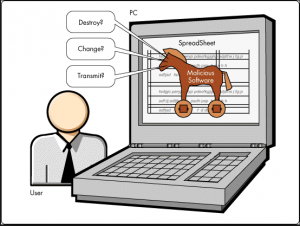

Les malwares (contraction des mots « malicious » et « software » en anglais) sont des logiciels malveillants, dont le but est d’accéder à l’appareil d’un utilisateur à son insu. Ces types de logiciels incluent les logiciels espions, les logiciels publicitaires, les virus, les chevaux de Troie, les vers informatiques, les rootkits, les logiciels de rançon, les détourneurs de navigateur, etc…

Les malwares (contraction des mots « malicious » et « software » en anglais) sont des logiciels malveillants, dont le but est d’accéder à l’appareil d’un utilisateur à son insu. Ces types de logiciels incluent les logiciels espions, les logiciels publicitaires, les virus, les chevaux de Troie, les vers informatiques, les rootkits, les logiciels de rançon, les détourneurs de navigateur, etc…

Les programmes malveillants

Adware : programme affichant d’autorité des bandeaux publicitaires, en vue de rediriger l’utilisateur vers certains sites web ou de générer directement des revenus au coût par click pour les partenaires des sociétés concernées.

Backdoor : programme caché qui offre une porte d’entrée à un attaquant et lui permet d’installer et d’exé- cuter d’autres programmes. Plusieurs ordinateurs, voire des milliers, peuvent ainsi être contrôlés à distance par une personne malveillante dans ce que l’on appelle un « Botnet » (contraction de « robot » et « internet »), un réseau d’ordinateurs détournés. L’attaquant utilise les ressources des machines infectées de diverses façons et notamment pour envoyer massivement du spam.

Cheval de Troie : programme d’apparence ordinaire, tel qu’un économiseur d’écran, un générateur de numéro de série pour logiciel payant ou un (faux) anti-virus, qui sert à cacher un autre programme, malicieux celui-là.

Keylogger : programme qui enregistre automatiquement les frappes au clavier et permet donc de récupérer identifiants, mots de passe, numéros de cartes de cré- dit, etc.

Spyware : programme qui collecte des informations privées sans le consentement des intéressés, souvent dans le but d’affiner le ciblage publicitaire.

Ver (« Worm ») : c’est un peu la version « réseau » du virus, à ceci près qu’il n’a pas besoin d’un programme hôte pour être hébergé. Il utilise une faille de sécurité connue pour se propager ou se diffuse par e-mail en utilisant le carnet d’adresses de l’utilisateur.

Virus : programme qui s’exécute en tâche de fond et est capable de se reproduire et de se diffuser de manière autonome en infectant des programmes hôtes et des supports de données (disques durs, clés USB…). Classiquement, il s’agit de détruire ou de corrompre les données des ordinateurs infectés.

Virus : programme qui s’exécute en tâche de fond et est capable de se reproduire et de se diffuser de manière autonome en infectant des programmes hôtes et des supports de données (disques durs, clés USB…). Classiquement, il s’agit de détruire ou de corrompre les données des ordinateurs infectés.

Rootkit : Un rootkit est souvent constitué par plusieurs composants qui ouvrent toutes grandes les portes de votre ordinateur aux pirates. En outre, ces logiciels cachent leurs processus et utilisent des routines d’autres logiciels. L’installation se fait, par exemple, à travers un exploit ou un cheval de Troie.

Rootkit : Un rootkit est souvent constitué par plusieurs composants qui ouvrent toutes grandes les portes de votre ordinateur aux pirates. En outre, ces logiciels cachent leurs processus et utilisent des routines d’autres logiciels. L’installation se fait, par exemple, à travers un exploit ou un cheval de Troie.

Rogues : Ils sont également connus sous le nom de « Rogue Anti-Spyware » ou « Rogue Anti-Virus » et se présentent à la victime comme logiciel de sécurité. Ils se servent souvent d’avis falsifiés censés vous mener à acheter le logiciel de sécurité, ce qui fait gagner de l’argent aux pirates.

Rançongiciels « Rançon » est bien ce que vous pensez être. Les rançongiciels cryptent généralement vos données personnelles ou bloquent tout accès à votre ordinateur. Ils vous demandent de payer une rançon à travers un service anonyme afin de débloquer votre ordinateur.

D’autres menaces existent, elles ne sont pas dangereuses en elles-mêmes pour la machine mais servent à installer des infections ou à réaliser d’autres attaques .

Il s’agit :

-

Des outils de déni de service :

-

DDoS : attaque par déni de service (DoS) dans laquelle plusieurs ordinateurs sont impliqués et attaquent en même temps le même serveur. Les ordinateurs compromis (infectés) peuvent être vulnérables et utilisés par des pirates pour mener ce genre d’action malveillante,

-

DoS : type d’attaque causée parfois par des virus, qui empêche les utilisateurs d’accéder à certains services (du système d’exploitation, de serveurs web, etc.) ;

-

-

Des exploits : programmes malveillants qui profitent d’une vulnérabilité ou faille de sécurité existante dans un protocole de communication, un système d’exploitation, une application ou un utilitaire donné de l’ordinateur ;

-

Des inondeurs : ces malwares ont pour objectif de rendre inaccessible un service web délivré par un site, en démultipliant le nombre de connexions à ce site, à l’aide de “machines-zombies” (ou soldats). On parle alors de DDoS (distributed denial of service attack) ;

-

Des nukers, programmes qui lancent une attaque “nuke” : attaque conçue pour empêcher les connexions réseau d’aboutir, entraînant le blocage d’un ordinateur ou de sa connexion réseau ;

-

Du pharming : technique de piratage informatique exploitant des vulnérabilités DNS. Cette technique ouvre de manière que, pour une requête DNS pour un nom de domaine, ce ne soit pas l’IP réelle du nom de domaine qui soit donnée mais celle d’un site frauduleux.

Dégâts des malwares en 2017 :

D’après kaspersky Lab

Des tentatives d’exécution de malwares conçus pour voler de l’argent via les systèmes de banque électronique ont été déjouées sur les ordinateurs de 224 675 utilisateurs.

Les solutions de Kaspersky Lab pour la protection des appareils mobiles ont détecté les éléments suivants :

-

1 319 148 paquets d’installation malveillants ;

-

28 976 paquets d’installation de trojans bancaires pour appareils mobiles ;

-

200 054 paquets d’installation de trojans ransomwares.

Règles de base pour éviter les infections

-

Logiciels de sécurité à jour

Les antivirus utilisent plusieurs techniques pour détecter les malwares, notamment la signature des malwares.

Plus ils ont de signatures, plus ils ont de chances de détecter des malwares, et donc plus ils sont efficaces. Il faut donc tenir son antivirus bien à jour, dès que la mise à jour sort, on l’installe. De même pour les firewalls.

Si vous utilisez d’autres logiciels de sécurité, appliquez la même politique. C’est très important de tenir ses logiciels de sécurité à jour.

En effet, même à jour ils ne sont pas efficaces à 100 %, donc s’ils ne le sont pas, ils ne sont pas efficaces du tout.

Il est préférable de télécharger les logiciels de sécurités (et d’ailleur tous les logiciels) sur le site de l’éditeur ou sur des sites fiable. Et surtout ne téléchargez pas les logiciels proposés par des publicitées.

-

Tenir le système d’exploitation (OS) (Windows, Mac…) à jour

But : combler ce qu’on appelle des failles de sécurité. Ces failles sont, si l’on peut dire, des sortes de « trous » dans le système d’exploitation par lesquels les malwares peuvent pénétrer. Ce sont des vulnérabilités du système qui vous mettent en danger. Plus votre OS est à jour, moins il y a de « trous », donc moins il y a de risques potentiels de se faire infecter.

Faites vos mises à jour dès qu’elles vous sont proposées.

-

Tenir tous les logiciels du PC à jour

Le système d’exploitation et les logiciels de sécurité sont les plus importants à tenir à jour. Mais il faut que tous les logiciels de votre PC soient à jour. Les logiciels qui doivent être impérativement à jour sont : votre navigateur(Internet Explorer, Firefox, Opera, Google Chrome)… Java (s’il est sur votre PC) Adobe Flash et Adobe Reader (s’ils sont sur votre PC)… En effet, ces logiciels sont les plus visés par les infections, et tout comme le système d’exploitation, ces quatre logiciels peuvent contenir des vulnérabilités s’ils ne sont pas à jour. Retenez bien : votre antivirus, votre firewall, votre système d’exploitation, votre navigateur, Java et Adobe doivent impérativement être mis jour.

-

Une bonne attitude sur le net

Par bonne attitude, je parle d’éviter les pièges les plus flagrants du net, comme : le P2P, les cracks, les sites warez, les sites pornographiques… En effet, ces quatre choses sont les principaux vecteurs d’infection de la toile. Évitez-les le plus possible, et au mieux bannissez-les, oubliez-les, n’en approchez plus, et votre PC aura plus de chances de rester propre.

Ce qui est très important aussi, c’est de comprendre que les antivirus, les firewalls et autres logiciels de sécurité n’assurent pas à eux seuls la sécurité du PC, c’est à vous de faire attention à votre comportement. Contrairement à ce que pense la très grande majorité des gens, les logiciels de sécurité ne sont pas suffisamment puissants pour éviter toutes les infections et permettre au PC de rester sain, il y a de nouvelles infections tous les jours et tant qu’elles ne sont pas reconnues et incluses dans les bases virales, elles peuvent sévir sans barrières.

Vous non plus, vous ne pourrez être maitre à 100 % de la sécurité de votre PC, mais vous l’assurerez sûrement mieux que 10 anti-machins et 5 anti-trucs, car c’est vous qui dirigez le PC, vous qui décidez d’avoir une conduite risquée comme d’utiliser Emule… vous qui décidez de télécharger des cracks…

Donc en conclusion, assurer la sécurité de votre PC, c’est avoir une utilisation prudente et consciente de l’outil informatique dans son ensemble.

Les solutions de sécurité vous aident dans ce travail, mais c’est vous qui dirigez le tout.

-

Restez vigilant et critique sur le net

En dehors d’exclure certaines choses, comme les cracks ou le P2P qui sont illégaux, et en plus de très gros vecteurs d’infection, certaines choses sont légales et divertissantes,et donc attirent du monde, donc les pirates…

Je parle des réseaux sociaux (Facebook, Skype, Twitter), des messageries instantanées (MSN), sans oublier les supports amovibles (disque dur externe, clé USB, baladeur MP3…).

En effet, ces trois choses sont banales, connues de presque tous et utilisées de façon très fréquente, mais elles constituent aussi un risque d’infection.

De plus en plus de pirates utilisent les réseaux comme Facebook pour propager leurs malwares, prenons l’exemple de Koobface. Pour lutter contre ces infections via réseaux sociaux, faites attention aux messages que vous recevez, et ne soyez pas trop naïfs.

Les messageries instantanées sont aussi utilisées pour infecter les internautes. Qui n’a jamais eu de message envoyé par un de ses contacts avec une phrase aguicheuse, et un lien, qui se révélera infectieux. Nous sommes nombreux à l’avoir eu, et vous êtes trop nombreux à avoir cliqué dessus. Il est préférable d’indiquer à l’expéditeur des messages dus aux infections qu’il est infecté.

De même que pour les réseaux sociaux, il faut ici aussi pour lutter contre ces infections être critique et non naïf.

Et les clés USB, comment pourraient-elles être dangereuses ?

Simple, vous les branchez à un PC infectieux, l’infection se copie/colle sur votre clé, et dès que vous la branchez sur un deuxième PC, le PC est à son tour infecté.

Pour éviter ces infections qui se propagent grâce à ce que l’on appelle l’Autorun, il suffit de désactiver ce dernier sur votre PC, et de vacciner vos disques amovibles avec des logiciels comme USBFix.