DECEMBER 30, 2019 • RBS As we revealed in our recent Data Breach QuickView report, in the first 9 months of 2019 medical service providers topped the list as the most compromised economic sector. Reporters have picked up on the trend, leading to a number of stories in the press highlighting […]

Haythem Elmir

Online Privacy: What to Expect in 2020

Cybersecurity today is an increasingly vital issue in the wake of several high profile hacks. After all, who can forget the recent CPDoS attack that affected millions of websites using CDNs? The majority of people spend most of their time online, either browsing random websites, working in the cloud, surfing social media […]

Cybercrime’s Most Lucrative Careers

Crime pays. Really well. Here’s a look at just how much a cybercriminal can earn in a month. (Source: Jezper/Adobe Stock) The Dark Web is a bustling market and economic engine. Just ask the cybercriminals who are making excellent money selling wares and finding work there. « Into the Web of […]

A CISO’s Security Predictions for 2020

Having worked with some of the smartest and most competent CISOs and delivered literally hundreds of cybersecurity solutions to a broad variety of clients over the past decade, I have witnessed the amazing evolution of cyber defense technologies and an equally startling speed of recovery and response curve embraced by cyberattackers. See […]

20 tips for 2020: Be smarter with your smartphone

Yesterday, we discussed bad cybersecurity habits you should avoid in 2020, especially where computers are involved. We’re not done yet. Some of the recommendations apply to both computers and smartphones, such as being especially wary when connecting to a public Wi-Fi network. Our upcoming cybersecurity tips are more smartphone-centric. Authentication You’d […]

A Threat Analyst’s Predictions for Cyberattacks in 2020

The age of cyber warfare is dawning on us, and the threat of cybercrime to businesses continues to multiply by the day. The imperative for effective and autonomous defense is stronger than ever. What can businesses expect in 2020? What cards do cyber-criminals hold in their deck? By analyzing emerging […]

ALERTE à propos d’e mails douteux circulant en Tunisie.

Plusieurs entreprises ont reçu des emails douteux, écrits en « arabe » ayant comme source d’émission une IP Libanaise. Objet: رسالة من خدمة الأمن. المتسللين لديهم حق الوصول إلى حسابك. Cet email est envoyé en utilisant le domaine/adresse de la cible (Spoof d’adresse email et de domaine), prétendant que le […]

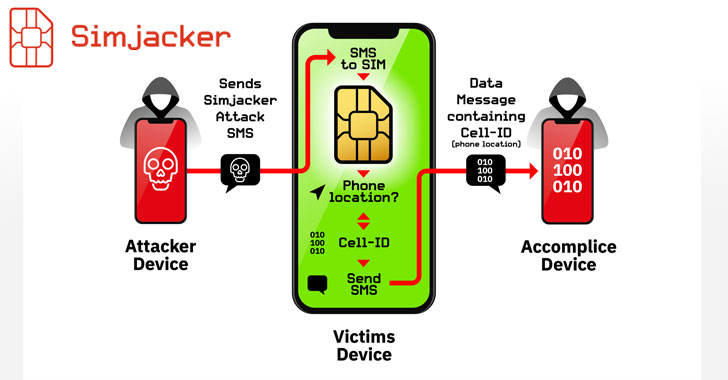

SimJacker, la vulnérabilité de la carte SIM qui vous permet de « percer » tous les téléphones avec un SMS

Une vulnérabilité a été découverte dans les cartes SIM, baptisées SimJacker, qui permet aux pirates de compromettre tout téléphone cellulaire et d’espionner les victimes en envoyant simplement un message texte SMS. SimJacker est le nom de la nouvelle vulnérabilité critique découverte sur la carte SIM qui pourrait permettre à un attaquant distant de compromettre n’importe […]

Le Phishing…la préoccupation majeur pour les entreprises

Le phishing reste une préoccupation majeure pour les entreprises du monde entier. C’est une de conclusions du quatrième rapport annuel Beyond the Phish de Proofpoint qui étudie la compréhension des utilisateurs finaux parmi un large éventail de thèmes et de bonnes pratiques dans le domaine de la cybersécurité. Le rapport présente une analyse de données basée […]

Des vêtements pour tromper les caméras de surveillance..Pourquoi pas?

Une nouvelle ligne de vêtement vise à tromper les caméras de surveillance américaines traquant les plaques d’immatriculation. Sa conceptrice souhaite lutter contre une surveillance accrue des pouvoirs publics. Ces robes, sweats et tee-shirt ont été présentés lors de la Def Con de Las Vegas. Pour le coup, il ne semblerait […]