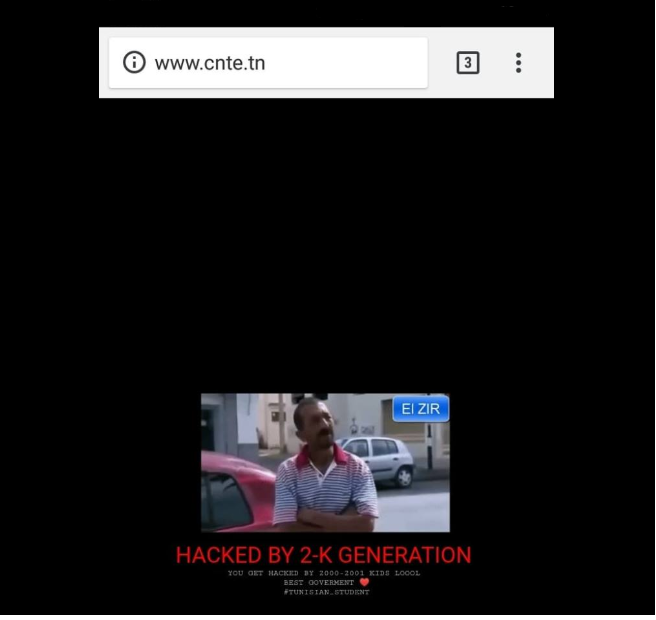

Le 30 Aout 2018 ,le site web du Centre National des Technologies en Education a été attaqué par le groupe de pirate anonjoker.

I S’AGIT-IL ?

L’attaque est de type Web defacement de site internet qui est une forme d’attaque qui vise à remplacer la page principale ou toutes les pages par une page WEB spécifique diffusant un message du hacker..

Le message publié par le groupe anonjoker est :

Défacement de sites web : De quoi parle-t-on ?

Toutes ces attaques ont en commun un type d’attaque visant à remplacer le contenu initial d’une page web par un message relayant l’idéologie « souvent fort nauséabonde » de l’attaquant. Il est d’usage d’employer le terme de défaçement de sites web pour ce type d’attaques.

Ce n’est donc pas une attaque de type « Deny Of Service » où l’attaquant va rendre le site web visé indisponible en l’innondant de connexions. Ce type d’attaque vise plus à rendre un contenu indisponible plutôt qu’à le remplacer.

Cela n’a donc rien à voir non plus avec un autre type d’attaque consistant à essayer d’introduire via le site web un malware, cheval de troie qui participera à son tour à des attaques de type DDOS ou de relais de spam.

Et cela n’est pas non plus en rapport avec les attaques de type SSH visant à « deviner » par essais successifs des mots de passe un peu trop faciles. Ces attaques sont désormais continues sur Internet et le meilleur conseil reste d’utiliser l’authentification SSH par clé privé/publique en plus d’un mot de passe fort.

Une page défacée peut contenir un ou plusieurs éléments :

- un fond uni (souvent noir), qui peut être le seul indice de défacement d’un site ;

- un simple mot, comme owned, hacked ou le pseudonyme du défaceur ;

- une image, les revendications du défaceur et quelques fois un fichier audio.

Que faire ?

- Mettre rapidement à jour votre site internet ou demander à votre prestataire de services d’effectuer ces opérations dans les plus brefs délais. Appliquer les correctifs de sécurité et configurer correctement les applications ;

- Contrôler l’intégrité et mettre en place des journaux d’événements (serveurs, pare-feu, …) ;

- Effectuer des sauvegardes complètes régulièrement et des bases de données quotidiennement. Dans la mesure du possible, installer un plugin automatisant cette opération ;

Article de : cyber.tn

Source: http://www.zone-h.org/mirror/id/31633506