Dans la famille des malwares ultra-puissants, le spécialiste de la sécurité informatique Kaspersky vous présente Slingshot. Ce dernier serait passé inaperçu pendant près de 5 ans selon Kaspersky. Mais ne vous inquiétez pas : il est utilisé de manière très ciblée donc il y a très peu de chances que votre routeur soit infecté… même si Kaspersky soupçonne que l’infection pourrait être plus vaste.

Le malware nommé Slingshot par Kaspersky se cacherait dans un type bien précis de routeurs : les routeurs du constructeur MikroTik.

Une double-attaque lancée directement par le routeur

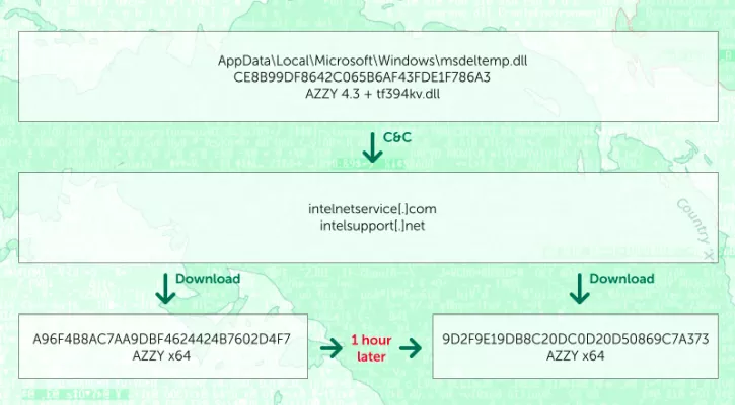

Selon Kaspersky Lab, ce nouveau malware s’en prend directement aux routeurs de chez MikroTik en téléchargeant un fichier de la bibliothèque logicielle du routeur. Ce dernier, une fois installé et activé, va à son tour télécharger deux malwares qui vont lancer deux attaques différentes contre l’ordinateur ciblé.

Le premier, appelé Canhadr, s’attaque au noyau du système d’exploitation (kernel) qui permet à un tiers d’accéder à la mémoire vive et à la mémoire de stockage de l’ordinateur. Le second, toujours selon Kaspersky Lab, est GollumApp : il permet de gérer le malware et de le maintenir en fonction. Mais ce n’est pas ce qui a le plus étonné Kaspersky.

Une attaque ciblée dans des pays instables

Selon les spécialistes de Kaspersky, l’attaque permet de récupérer quasiment toutes les données, des mots-de-passe aux captures d’écran en passant par les frappes de clavier. Mais le malware crypte en plus les données captées dans un disque virtuel qu’il contient et est même capable d’éteindre certains de ses modules lorsqu’il détecte la présence de logiciels anti-virus. De fait, il a pu rester caché depuis 2012.

Kaspersky, qui n’a pas pu remonter à l’origine de ce malware, soupçonne une entité gouvernementale de l’avoir développé. Sa complexité est un indice mais, surtout, son ciblage : une centaine de routeurs dans des pays instables comme l’Irak, la Turquie ou encore l’Afghanistan ont été infectés.

MikroTik, alerté, devrait mettre à jour ses routeurs pour résoudre le problème mais Kaspersky prévient que la probabilité que d’autres routeurs d’autres marques aient également été ciblés par Slingshot est loin d’être nulle.

Pour en savoir plus

http://www.clubic.com/antivirus-securite-informatique/virus-hacker-piratage/malware-logiciel-malveillant/actualite-842850-slingshot-malware-cache-5-ans-routeurs.html