Plusieurs consommateurs ont alerté l’UFC-Que Choisir d’une arnaque dont ils ont récemment été victimes, baptisée « arnaque à la carte SIM ». Basée sur la technique du phishing, qui consiste à récolter des renseignements personnels (coordonnées bancaires, identifiants, etc.) en usurpant l’identité d’un fournisseur ou d’une administration, elle permet aux escrocs de prendre la main sur la ligne mobile de leurs victimes et de vider leur compte en banque

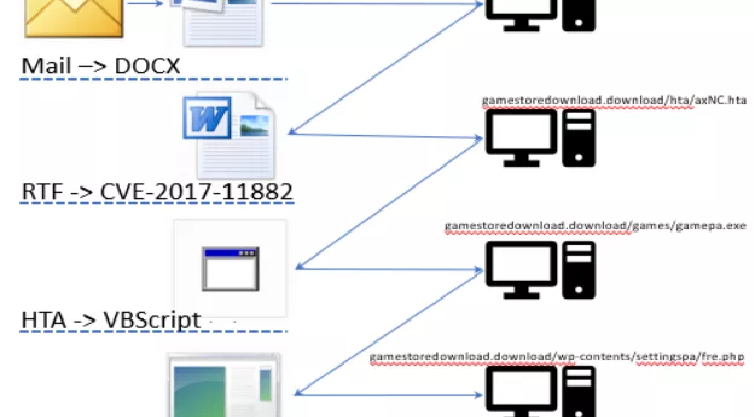

L’imagination des escrocs n’a pas de limites. On connaissait le phishing (ou hameçonnage), un classique désormais dans l’art de soutirer des renseignements personnels, comme des coordonnées bancaires ou un mot de passe. Pour rappel, la technique consiste à usurper l’identité visuelle d’un tiers connu, comme votre banque ou votre fournisseur d’électricité, de vous envoyer un e-mail alarmiste ou miraculeux (prétextant un remboursement des impôts, par exemple) et de vous pousser à saisir les informations, que les pirates récupèrent ensuite à des fins frauduleuses. Dans le cas de l’arnaque à la carte SIM, les pirates vont plus loin : ils prennent la main sur votre ligne mobile.

Pour cela, il leur suffit d’envoyer un e-mail aux couleurs de votre opérateur mobile ou de votre FAI (souvent, il s’agit du même fournisseur). « Ce courriel indique qu’un incident touche les services prévus dans votre abonnement et que pour le résoudre, vous devez cliquer sur le lien et renseigner les identifiants d’accès à votre espace client », détaille Marion Lemoine, de l’UFC-Que Choisir de Vannes. Le client s’exécute, les pirates n’ont plus qu’à ramasser les identifiants. C’est alors qu’ils se connectent à l’espace client et s’empressent de changer le mot de passe de sorte que la victime n’y ait plus accès. Ils demandent ensuite à l’opérateur une nouvelle carte SIM sous prétexte d’avoir perdu ou abîmé l’actuelle. « Je me suis aperçue que je n’avais plus de réseau sur mon téléphone, raconte Nathalie qui, pourtant, ne se souvient pas d’avoir répondu à un e-mail frauduleux. J’ai alors appelé Free, qui m’a répondu que j’avais appelé quelques heures plus tôt pour signaler un vol de mobile et demander à désactiver ma carte SIM. Évidemment, ce n’était pas moi. » Les pirates reçoivent la carte SIM à l’adresse de leur choix, qu’ils ont pris soin de modifier dans l’espace client. Dans le cas de Nathalie, ils l’avaient retirée dans l’une des bornes interactives que Free a installées un peu partout sur le territoire, chez les marchands de journaux.

12 000 € volés à la banque

Les pirates peuvent alors appeler partout dans le monde, faire des achats en ligne ou carrément piller le compte en banque de leurs victimes en programmant des virements. « Ma banque m’a appelée pour me faire part de mouvements suspects sur mon compte. Deux personnes que je ne connaissais pas avaient été ajoutées à la liste des bénéficiaires. Et trois virements, d’un montant total de 11 800 € avaient été effectués vers des comptes basés à Malte et à Cergy-Pontoise. Un quatrième de 5 000 € a été stoppé à temps », poursuit Nathalie. Le mécanisme exact de l’arnaque est difficile à percer, dans la mesure où le numéro de carte de crédit ne figure pas explicitement dans l’espace client. Le pirate peut en tout cas contourner le système 3D Secure, puisqu’il reçoit par SMS le code de validation envoyé par la banque pour valider le paiement.

Pour en savoir plus:

https://amp.quechoisir.org/actualite-phishing-l-arnaque-passe-aussi-par-la-carte-sim-n52008/?__twitter_impression=true