Emotet est une sorte de malware qui était à l’origine un cheval de Troie bancaire conçu pour voler des données financières, mais il a évolué et est devenu une redoutable menace pour les utilisateurs du monde entier.

Le botnet Emotet se propage par le biais de spams contenant des documents Word malveillants. Ces documents Word contiennent des macros malveillantes qui téléchargeront et installeront Emotet sur l’ordinateur d’une victime une fois activées.

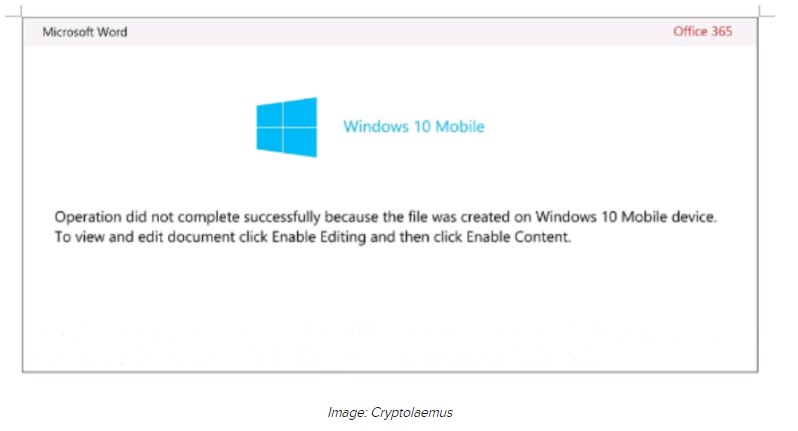

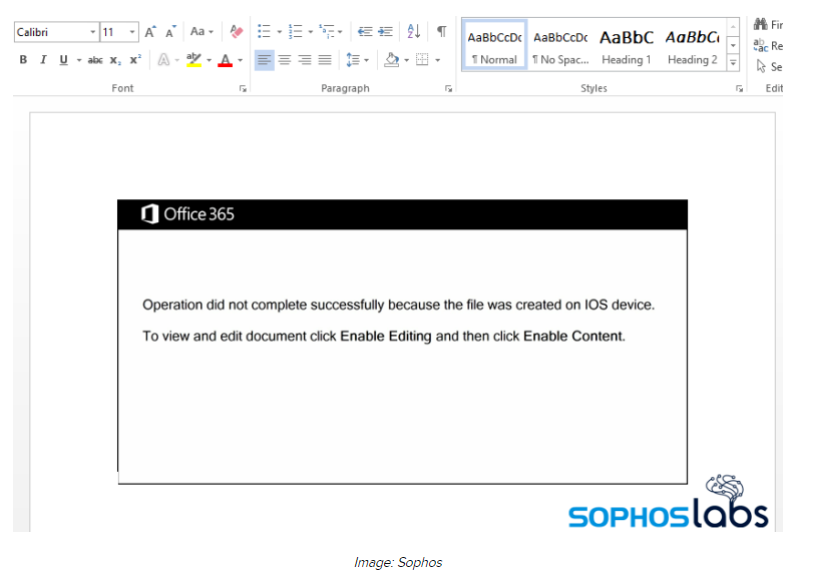

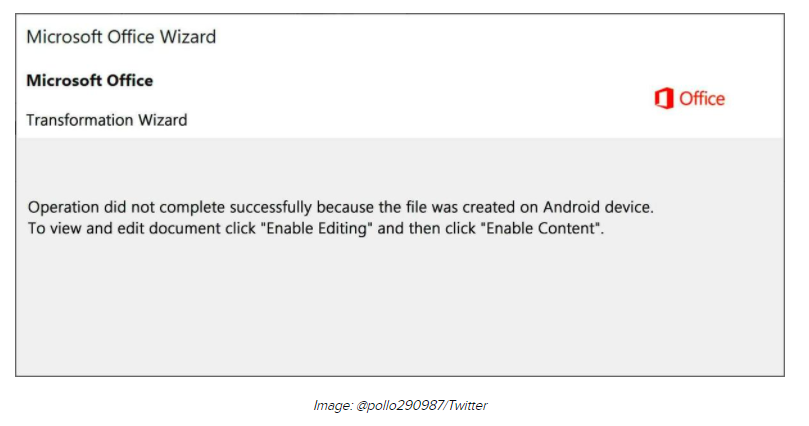

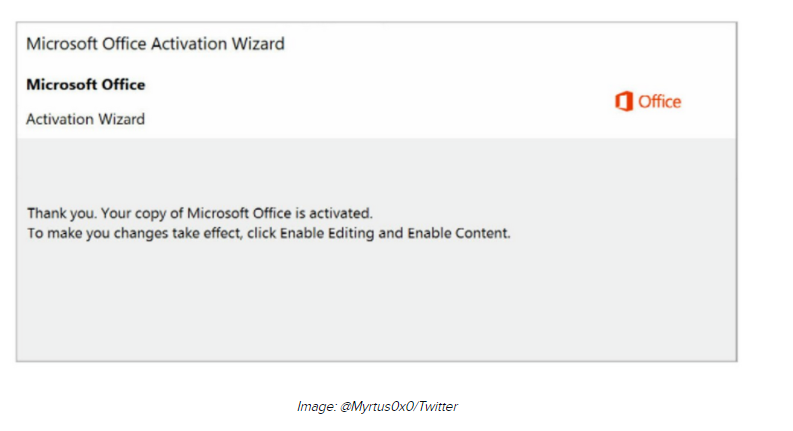

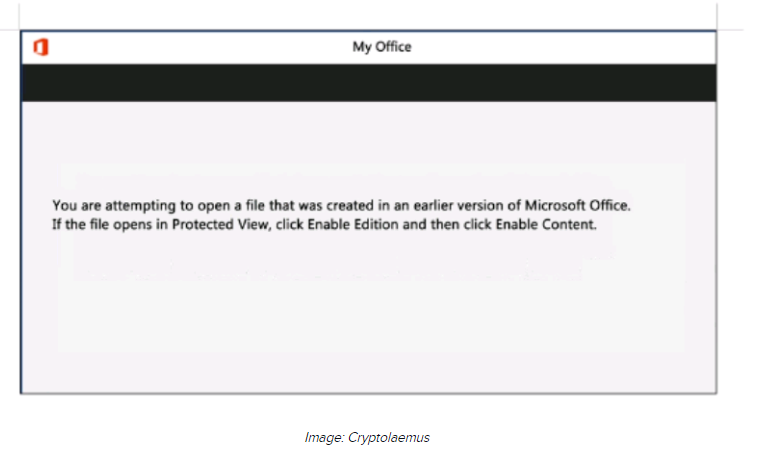

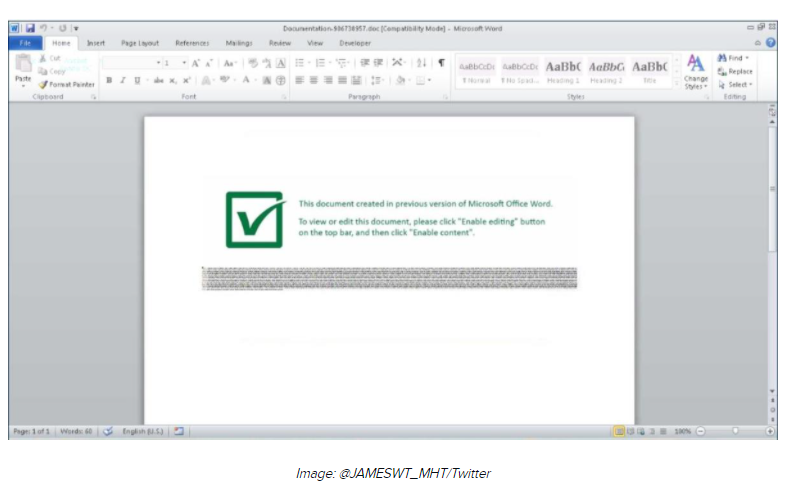

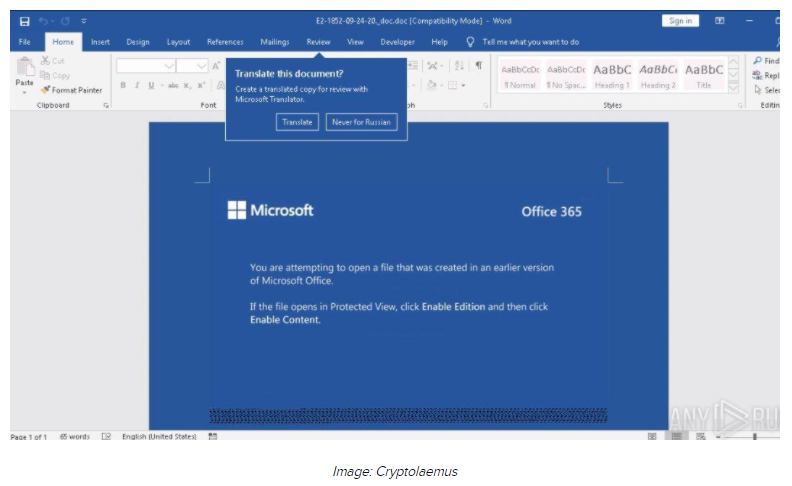

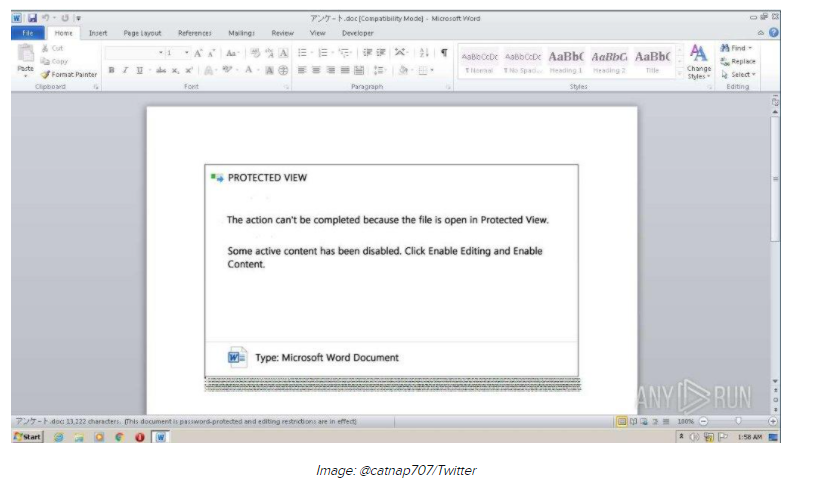

Les pièces jointes envoyées dans les campagnes Emotet récentes affichent un message prétendant provenir du service Windows Update, indiquant aux utilisateurs que l’application Office doit être mise à jour. Naturellement, cela doit être fait en cliquant sur le bouton Activer la modification (n’appuyez pas dessus).

Selon une mise à jour du groupe Cryptolaemus, depuis hier, ces leurres Emotet ont été spammés en masse à des utilisateurs situés partout dans le monde.

Ces documents piégés sont envoyés à partir d’e-mails avec des identités falsifiées, semblant provenir de connaissances et de partenaires commerciaux.

De plus, Emotet utilise souvent une technique appelée détournement de conversation, par laquelle il vole les fils de courrier électronique des hôtes infectés, s’insère dans le fil avec une réponse usurpant l’un des participants et ajoutant les documents Office piégés en pièces jointes.

La technique est difficile à maîtriser, en particulier parmi les utilisateurs qui travaillent quotidiennement avec des e-mails professionnels, et c’est pourquoi Emotet parvient très souvent à infecter régulièrement les réseaux d’entreprise ou gouvernementaux.

Dans ces cas, la formation et la sensibilisation sont le meilleur moyen de prévenir les attaques Emotet. Les utilisateurs qui travaillent régulièrement avec des e-mails doivent être informés du danger de l’activation de macros dans les documents, une fonctionnalité qui est très rarement utilisée à des fins légitimes.

Vous trouverez ci-dessous une liste des leurres de documents Emotet les plus populaires, partagés par les sociétés de sécurité et les chercheurs en sécurité sur Twitter.